Assurez-vous de ne pas utiliser des mots de passe faibles ou compromis

20 juil. 2021 | Jindřich Zechmeister

La violation d'un mot de passe peut avoir des conséquences importantes. Le mot de passe doit être suffisamment fort pour assurer un niveau de sécurité élevé. Il doit être changé régulièrement, ou au plus tard en cas de compromission. Dans cet article, nous vous décrivons non seulement comment vérifier vos mots de passe en les analysant dans un outil de vérification, mais aussi comment détecter les violations des données.

Comment peut-on violer mes mots de passe ?

Un mot de passe compromis permet à des personnes non autorisées de se connecter à vos comptes. Une compromission du mot de passe n'est pas forcément de votre faute ; les données ne sont typiquement pas violées sur un ordinateur concret. Il n'y a aucune raison de supposer qu'un attaquant a accédé ou piraté votre ordinateur et continue de le surveiller (ces réflexions peuvent être pertinentes si vous constatez que plusieurs mots de passe ont été déchiffrés en un temps relativement court).

Les mots de passe sont le plus souvent volés sur les sites web des services que vous avez visités. Les attaquant piratent et obtiennent une base de données d'utilisateurs (appelé Breach) et ce fichier peut être visionné ou partagé sans permission. De plus, les mots de passe simples sont faciles à deviner.

Vérifiez si vos mots de passe sont compromis

Vous pouvez facilement vérifier vos mots de passe en les analysant dans l’outil de vérification en ligne. Regardons les outils disponibles. La plupart d'entre eux fonctionnent automatiquement. Il suffit de saisir votre email et vous recevrez des notifications d'incidents trouvés (contenant un e-mail ou un mot de passe).

Have i been pwned est un outil populaire qui vous permet de vérifier si vos nom d'utilisateur et adresses email utilisés pour vous connecter sur des sites et services en ligne ont été compromis. Vous découvrez instantanément si votre identifiant a été trouvé dans les bases de données d'identifiants hackés. Si vous faites partie des personnes dont les données ont fuité, il est fortement conseillé de modifier le mot de passe de tous les comptes utilisant l'identifiant et le mot de passe. Ce mot de passe n'est pas visible, mais vous le connaissez.

Pwned Passwords est une base de données anonymisée de mots de passe volés et ayant fuité sur l'internet. Vous pouvez saisir directement le mot de passe (et non un email associé). L'outil vous renvoie un résultat indiquant si le mot de passe faisait partie d'un vol de données (Breach) et combien de fois cela s'est produit. La base de données contient plus de 613 millions de mots de passe compromis.

Autres services pour vérifier la violations de données (cliquez sur le lien) :

Détectez des mots de passe faibles ou répétés dans un gestionnaire (keychain)

Chaque gestionnaire de mots de passe (password manager) devrait avoir une fonctionnalité permettant de vérifier si votre mot de passe a été compromis. Nous avons déjà abordé ce sujet dans un autre article de notre magazine.

Lastpass est un gestionnaire des mots de passe connu permettant aux utilisateurs payants non seulement d'évaluer la force du mot de passe, mais également de vérifier les fuites et la divulgation. Vous pouvez également utiliser des variantes gratuites en ligne.

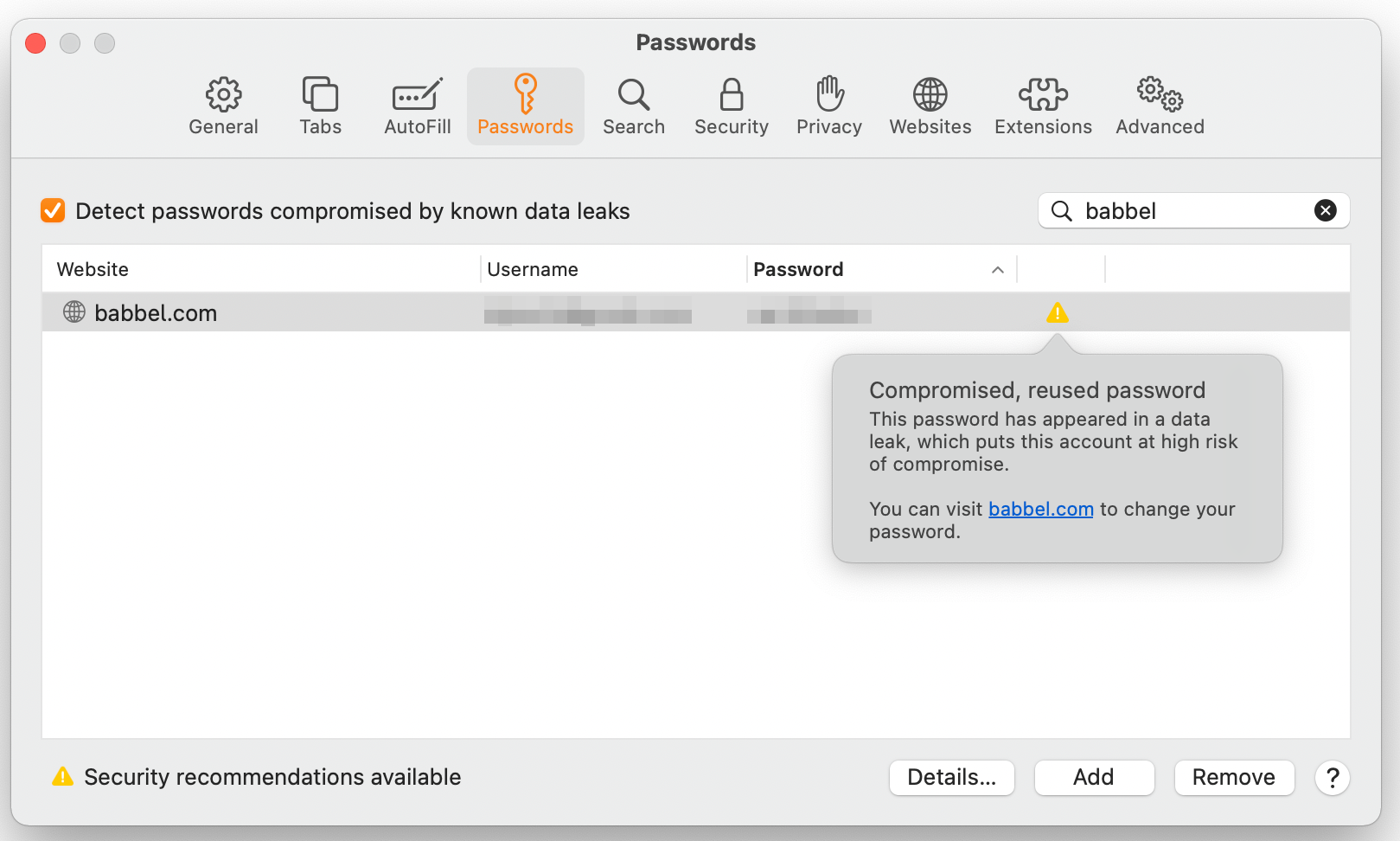

Certains systèmes contiennent des gestionnaires des mots de passe qui prennent en charge les fonctionnalités dont nous avons parlé. Par exemple, iOS (iPhone) et mac OS vous avertit que le mot de passe est faible ou répétitif pour plusieurs services. A partir de iOS 14 et macOS Big Sur, le gestionnaire des mots de passe peut surveiller les mots de passe compromis (voir la source). Si vous voyez un point d'exclamation à côté d'un mot de passe enregistré, vous devriez le changer.

Vérifier les mots de passe faibles et compromis dans un gestionnaire est plus rapide que de tester des identifiants ou des mots de passe individuellement.

Utilisez Keychain ou un gestionnaire des mots de passe

L'internaute moyen utilise tellement de services et d'applications que s'il utilisait des mots de passe uniques partout, il ne pourrait pas s'en souvenir. Personnellement, j'ai 600 données d'accès stockées dans le gestionnaire Apple - et elles ne sont pas toutes là. Alors, si vous ne voulez pas complètement résigner à votre sécurité et utiliser un mot de passe identique pour tous les sites, nous vous recommandons fortement d'utiliser un gestionnaire des mots de passe et choisir un mot de passe différent pour chaque site Internet, logiciel, accès, etc.

Les gestionnaires de mots de passe ont également la fonctionnalité de suggestion de mot de passe. Pour plus de sécurité, préférez les mots de passe suggérés. L'intelligence artificielle évalue mieux un mot de passe fort et adapté. Cette fonctionnalité est intégrée également dans certains navigateurs (Chrome). Vérifiez si ce service est activé.

Les gestionnaires des mots de passe dans un cloud exigent l'authentification à deux facteurs (2FA). Si vous utilisez un gestionnaire de mots de passe sur votre téléphone, vous disposez généralement de données biométriques - empreinte digitale ou reconnaissance faciale. Cela ajoute un niveau de sécurité d'accès à vos comptes. Il ne sert à rien d'avoir des mots de passe stockés dans un service sécurisé sous un mot de passe faible...

2FA pour lutter efficacement contre la violation des mots de passe

Dans notre magazine, nous traitons régulièrement le sujet de l'authentification à deux facteurs (2FA), donc ce terme n'est certainement pas nouveau pour vous. En termes simples, l'authentification à deux facteurs ajoute une protection supplémentaire à votre connexion, et un simple mot de passe de connexion ne suffit plus. Vous devez également saisir un mot de passe unique (OTP) pour la connexion qui est généré indépendamment sur l'appareil que vous détenez. Typiquement, cela peut être une application smartphone qui affiche un code unique valable seulement quelques secondes (il change automatiquement).

Nous vous recommandons d'activer la double authentification partout, où c'est possible.

Il ne nous reste plus qu'à vous souhaiter bonne chance sur Internet sans incident de sécurité.